Services

Omerta Security

Découvrez nos Services

Cyberenquêtes

Analyse de preuves numériques (emails, systèmes, logs, appareils mobiles).

Support aux litiges et enquêtes internes/externe.

Nos spécialistes exploitent des techniques d’investigation numérique avancées pour collecter, préserver et analyser les données critiques. Nous accompagnons vos équipes juridiques ou de conformité en fournissant des éléments probants solides et exploitables devant les tribunaux ou dans les enquêtes internes, tout en respectant les standards légaux et techniques.

Cyberfraude

Détection et investigation de fraudes (phishing, fraude financière, usurpation).

Accompagnement juridique et techniques de traçage.

Nous identifions rapidement les schémas frauduleux et menons des investigations approfondies afin de remonter aux auteurs et d’évaluer l’impact financier. Nos experts travaillent en synergie avec vos équipes et vos conseillers juridiques pour documenter les preuves et mettre en place des mécanismes de prévention robustes.

Réponse aux incidents (IR)

Intervention 24/7 en cas de cyberattaque (ransomware, compromission).

Containment, éradication et restauration.

Nous déployons une équipe réactive capable de contenir et d’éradiquer rapidement toute cybermenace. L’objectif : minimiser les impacts, restaurer vos systèmes critiques et garantir la reprise sécurisée de vos opérations. Chaque intervention est suivie d’un rapport détaillé et de recommandations pour éviter la récurrence des incidents.

Threat Hunting & Monitoring

Surveillance proactive des menaces.

Chasse aux comportements suspects dans les SI.

Grâce à des outils de détection avancés et une expertise humaine pointue, nous identifions les signaux faibles avant qu’ils ne se transforment en attaques. Ce service permet une vigilance constante et une réponse proactive face aux cybermenaces émergentes.

Sécurité rapprochée

Protection VIP, dirigeants, personnalités publiques.

Sécurisation d’événements sensibles.

Nos agents qualifiés assurent une protection discrète et efficace adaptée aux profils à haut risque. Que ce soit lors de déplacements, de réunions stratégiques ou d’événements, nous veillons à la sécurité physique et psychologique des personnes protégées.

Sécurité événementielle

Dispositifs de sécurité pour conférences, soirées privées, déplacements.

Nous mettons en place des mesures de protection adaptées à la taille et à la sensibilité de chaque événement. De la gestion des accès à la coordination des dispositifs de surveillance, notre approche garantit la fluidité et la sérénité de vos activités publiques ou privées.

Audit & conseil en cybersécurité

Évaluation de la posture de sécurité (technique & organisationnelle).

Recommandations alignées avec les standards (ISO, NIST, CIS).

Nos audits permettent de mesurer votre niveau de maturité en cybersécurité et de détecter les écarts vis-à-vis des meilleures pratiques internationales. Nous vous proposons un plan d’action clair et priorisé pour renforcer vos processus, outils et politiques de sécurité.

Formation & Sensibilisation

Ateliers sur la cyberfraude, phishing, sécurité opérationnelle.

Formations pour cadres et employés.

Nous proposons des sessions interactives et adaptées à vos équipes pour renforcer leur vigilance face aux menaces numériques. L’objectif : transformer vos collaborateurs en véritable première ligne de défense grâce à des réflexes simples et efficaces.

Processus de travail

Comment nous travaillons

Analyse, Diagnostic et état des lieux

Nous commençons par un audit précis de vos systèmes, processus et environnements afin d’identifier les vulnérabilités et les risques réels.

Mise en place de solutions sur mesure

Nos experts conçoivent et déploient des solutions adaptées à votre secteur et à vos besoins, en conformité avec les normes internationales (ISO, NIST, OWASP).

Suivi, support et amélioration continue

Nous assurons un accompagnement constant grâce à une surveillance proactive, des rapports clairs et des mises à jour régulières pour garantir la résilience de vos systèmes.

Liens utiles

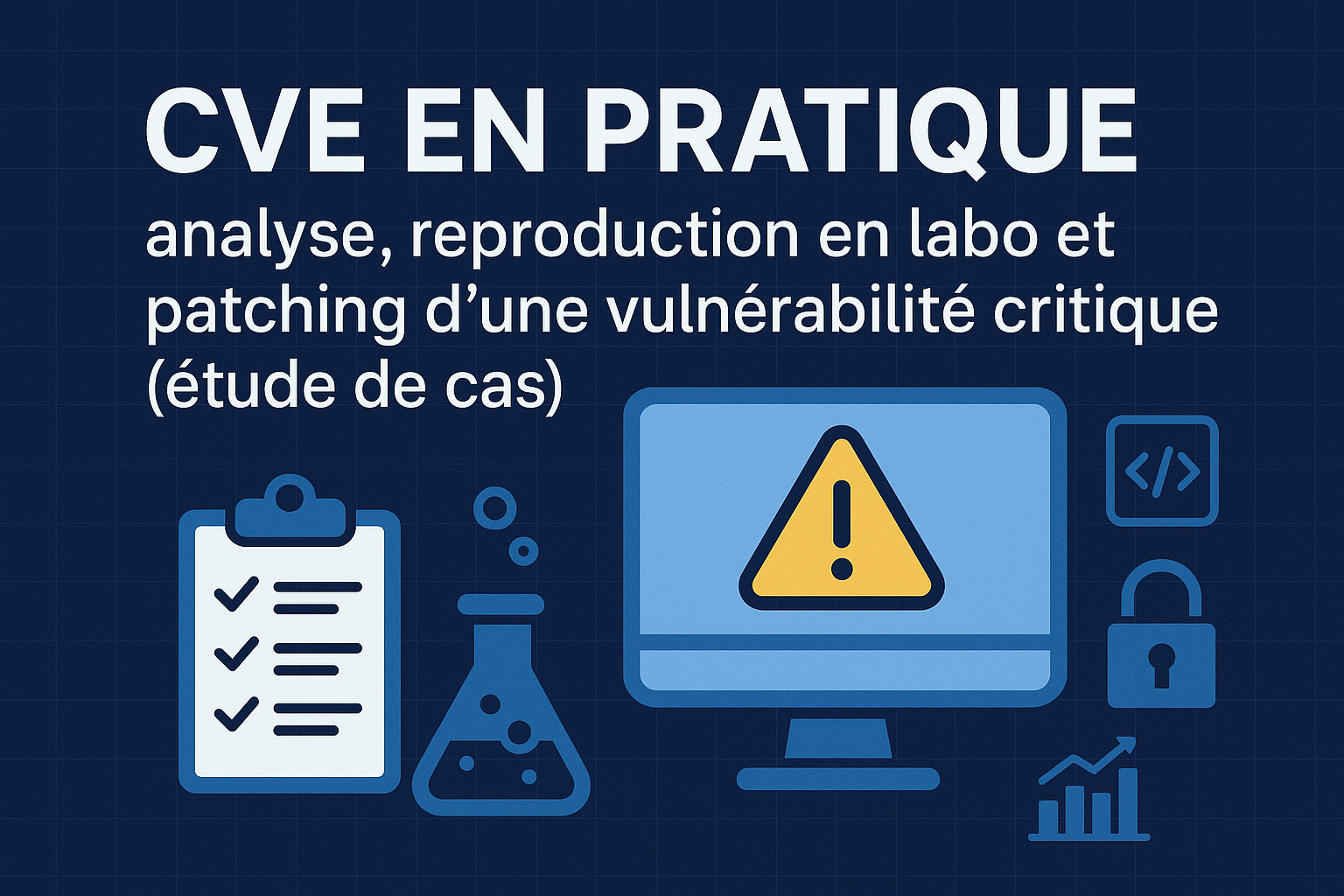

Actualités récentes

Cookie Consent

Nous utilisons des cookies pour améliorer votre expérience sur notre site. En utilisant notre site, vous acceptez les cookies.

Ce site web utilise des cookies

Les sites web stockent des cookies pour améliorer la fonctionnalité et personnaliser votre expérience. Vous pouvez gérer vos préférences, mais le blocage de certains cookies may impact site performance and services.

Essential cookies enable basic functions and are necessary for the proper function of the website.

These cookies are needed for adding comments on this website.

Statistics cookies collect information anonymously. This information helps us understand how visitors use our website.

SourceBuster is used by WooCommerce for order attribution based on user source.